FireEye: dissimulazione informatica di hacker cinesi contro Israele

Un nuovo rapporto di FireEye sembra sostenere che hacker cinesi – sostenuti dallo stato di Pechino – abbiano effettuato attacchi informatici – e spionaggio informatico – su Israele fingendo di operare dal’Iran.

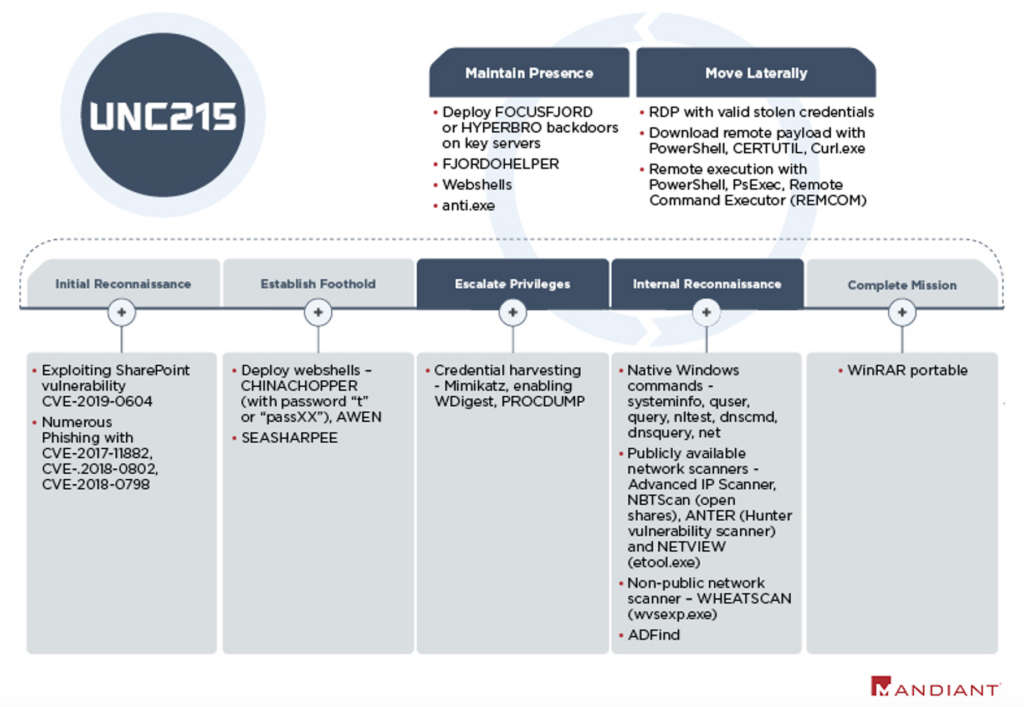

La società statunitense di sicurezza informatica FireEye ha dichiarato il 10 agosto che uno studio condotto in collaborazione con l’esercito israeliano ha scoperto che “UNC215“, descritto da FireEye come un gruppo di spie sospettato di provenire dalla Cina, ha violato le reti del governo israeliano dopo aver utilizzato protocolli desktop remoti ( RDP) per rubare credenziali da terze parti fidate. Gli RDP consentono a un hacker di connettersi a un computer da lontano e vedere il “desktop” del dispositivo remoto.

VoaNews-est-asia

FireEye non è realmente in grado di dimostrare l’attribuzione.

Holtquist di FireEye ha sostenuto che questa attività di spionaggio informatico sta accadendo sullo sfondo degli investimenti multimiliardari della Cina relativi alla Belt and Road Initiative e al suo interesse per il settore tecnologico israeliano.

Secondo il rapporto di FireEye, “le aziende cinesi hanno investito miliardi di dollari in startup tecnologiche israeliane, collaborando o acquisendo società in settori strategici come i semiconduttori e l’intelligenza artificiale”. Il rapporto continuava: “Mentre la BRI (Belt and Road Initiative) cinese si sposta verso ovest, i suoi progetti di costruzione più importanti in Israele sono la ferrovia tra Eilat e Ashdod, un porto privato ad Ashdod e il porto di Haifa”.

Liu Pengyu, portavoce dell’ambasciata cinese a Washington, ha contestato i risultati di FireEye in un’intervista al sito Cyberscoop: “Data la natura virtuale del cyberspazio e il fatto che ci sono tutti i tipi di attori online difficili da rintracciare, è importante avere prove sufficienti quando si indaga e si identificano gli incidenti informatici”, ha affermato.

Secondo i dati raccolti da FireEye, UNC215 opera a partire dal gennaio 2019, effettuando una serie di attacchi simultanei “contro istituzioni governative israeliane, provider IT ed entità di telecomunicazioni”.

Il rapporto FireEye: lo spionaggio informatico degli hacker cinesi

Il rapporto Fireye arriva sulla scia degli annunci del 19 luglio 2021, dei governi di Nord America, Europa e Asia e di organizzazioni intragovernative, come l’Organizzazione del Trattato del Nord Atlantico (NATO) e l’Unione Europea, che condannano il diffuso spionaggio informatico condotto su per conto del governo cinese.

Le dichiarazioni che attribuiscono attività di spionaggio informatico al governo cinese confermano il rapporto di lunga data di FireEye sull’attore cinese di minacce che prende di mira società private, governi e varie organizzazioni in tutto il mondo, e questo post sul blog mostra un’altra regione in cui è attivo lo spionaggio informatico cinese.

All’inizio del 2019, Mandiant ha iniziato a identificare e rispondere alle intrusioni in Medio Oriente da parte del gruppo di spionaggio cinese UNC215. Queste intrusioni hanno sfruttato la vulnerabilità di Microsoft SharePoint CVE-2019-0604 per installare web shell e payload FOCUSFJORD su obiettivi in Medio Oriente e Asia centrale. Ci sono puntamenti e sovrapposizioni tecniche di alto livello tra UNC215 e APT27, ma non abbiamo prove sufficienti per dire che lo stesso attore sia responsabile di entrambi i gruppi di attività. APT27 non si vedeva dal 2015 e UNC215 si rivolge a molte delle regioni su cui si era precedentemente concentrato l’APT27; tuttavia, non abbiamo visto una connessione diretta o strumenti condivisi, quindi siamo in grado di valutare questo collegamento solo con scarsa fiducia.

Rapporto FireEye

Leggi il rapporto: UNC215: Riflettori puntati su una campagna di spionaggio di hacker cinesi in Israele